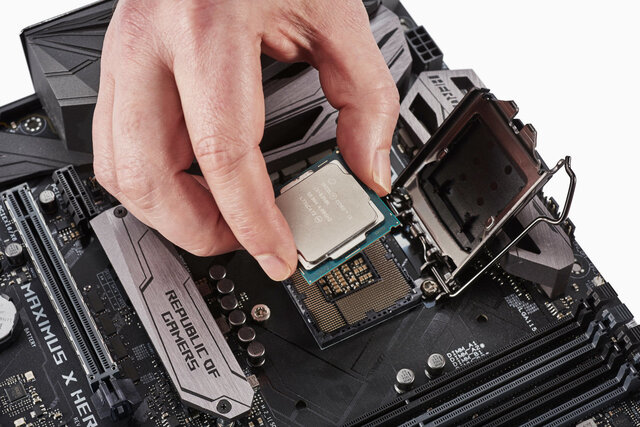

تراشههای اینتل دارای نقص امنیتی غیرقابل اصلاح هستند!

محققان امنیتی کشف کردهاند که تراشههای شرکت اینتل در هنگام بوت شدن آسیبپذیر هستند، بنابراین نمیتوان آنها را با به روزرسانی سیستم عامل اصلاح کرد.

به گزارش ایسنا و به نقل از انگجت، محققان امنیتی نقص دیگری را در تراشههای جدید اینتل کشف کردهاند که کاملا غیرقابل اصلاح هستند.

این آسیبپذیری در "موتور امنیتی و مدیریتی همگرا"ی (CSME) اینتل قرار دارد که بخشی از تراشه است و کنترل عملکرد بوت - آپ یا بالا آمدن سیستم، سطح قدرت، سفتافزار (firmware) و مهمترین عملکردهای رمزنگاری را کنترل میکند.

ثابتافزار یا سفتافزار در الکترونیک و رایانه، اغلب به برنامههای تقریبا ثابت و نسبتا کوچک یا ساختمانهای دادهای که درون سختافزار انواع دستگاههای الکترونیک است، گفته میشود. از دستگاههای دارای سفتافزار میتوان از ماشین حساب یا کنترل از راه دور، قطعات رایانه شامل دیسک سخت، صفحهکلید، صفحه نمایشهای دیجیتال یا کارتهای حافظه، ابزارهای دقیق در علم و رباتیک در صنعت نام برد. همچنین دستگاههای پیچیدهتری چون تلفنهای همراه و دوربینهای دیجیتال دارای سفتافزار هستند.

متخصصان امنیتی دریافتند که یک شکاف کوچک امنیتی در این ماژول وجود دارد که میتواند به مهاجمان اجازه دهد کدهای مخرب را به آن تزریق کنند و در نهایت، رایانه شخصی کاربران را فرماندهی کنند.

این آسیبپذیری یکی دیگر از نقصهای مجموعه تراشههای جدید اینتل است که به اعتبار این شرکت مشهور آسیب رسانده است. در سال 2018 نیز اینتل با کشف نقصهای بزرگی در تراشههای خود روبرو شد که به مهاجمان اجازه میداد اطلاعات را سرقت کنند.

تراشه "CSME" دارای پردازنده، رم و رام خود است و اولین چیزی است که هنگام بالا آمدن رایانه اجرا میشود. یکی از اولین کارهایی که این تراشه انجام میدهد محافظت از حافظه خود است، اما قبل از اینکه این اتفاق بیفتد، یک لحظه کوتاه وجود دارد که در آن آسیبپذیر است و هکرها میتوانند از آن استفاده کرده و با رونویسی و ربودن اجرای کد، از آن بهره ببرند.

از آنجا که بوت کد و رم در CPUهای اینتل کدگذاری شدهاند، بدون جایگزینی سیلیکون نمیتوان آنها را اصلاح یا تنظیم مجدد کرد. این امر باعث میشود تعمیر این آسیبپذیری برای اینتل یا رایانهسازان غیر ممکن باشد.

عملکردهای امنیتی "CSME" به سیستم عامل و برنامهها اجازه میدهد تا با استفاده از یک "کلید چیپست"، کلیدهای رمزگذاری فایل را به طور ایمن ذخیره کند. اگر یک مهاجم با اجرای کد مخرب بتواند به آن کلید دسترسی پیدا کند، میتواند به همراه برنامهها به قسمتهای اصلی سیستم عامل دسترسی پیدا کند و آسیب جدی در پی داشته باشد.

"مارک ارمولوف" یکی از محققان میگوید: این کلید، مختص پلتفرم نیست. یک کلید واحد برای کل نسل چیپستهای اینتل استفاده میشود و از آنجا که این آسیبپذیری نمیتواند اصلاح شود، ما معتقدیم که استخراج این کلید فقط به زمان نیاز دارد. وقتی این اتفاق بیفتد، هرج و مرج کاملا حاکم خواهد شد. شناسه سختافزار جعل میشود، محتوای دیجیتال استخراج میشود و دادههای دیسکهای رمزگذاری شده رمزگشایی میشوند.

با اینکه این به نظر میرسد این یک آسیبپذیری وحشتناک است، اما لازم به ذکر است که بهرهبرداری از این آسیبپذیری به دانش فنی، تجهیزات تخصصی و دسترسی فیزیکی نیاز دارد. اما وقتی هکرها وارد یک سیستم شوند، میتوانند دسترسی از راه دور را بدست آورند.

این آسیبپذیری در مورد تراشههای اینتل که در پنج سال گذشته ساخته شدهاند، صدق میکند. اینتل گفته است که از این آسیبپذیری آگاه است و از ماه مه سال 2019 با بهروزرسانیهایی درصدد رفع آنها برآمده است.

این غول تراشهساز میگوید که این بهروزرسانیها باید حملات محلی را کاهش دهند. با این حال هنوز هم حمله مهاجمان ممکن است. به همین دلیل، اینتل میگوید کاربران باید مالکیت فیزیکی سیستم عاملهای خود را حفظ کنند.

انتهای پیام